🎯 Dlaczego warto wykorzystać quiz z cyberbezpieczeństwa w przedsiębiorstwie?

Quizy z cyberbezpieczeństwa przekształcają Twoich pracowników w pierwszą linię obrony przed cyberzagrożeniami. Ten przewodnik pokazuje, jak wdrożyć interaktywne szkolenie, które zmniejsza o 70% kliknięcia w e-maile phishingowe i poprawia o 80% zapamiętywanie dobrych praktyk bezpieczeństwa.

Co zawiera ten przewodnik:

- Zrozumienie wyzwań cyberbezpieczeństwa: ransomware, phishing, wycieki danych i błędy ludzkie

- Przetestowanie swojej wiedzy za pomocą 5 interaktywnych quizów stworzonych na platformie Drag’n Survey

- Odkrycie dobrych praktyk: ciągłe szkolenie, polityki bezpieczeństwa i niezbędne narzędzia

- Przejście do działania z gotowymi szablonami quizów do szkolenia zespołów

⚠️ Kluczowa liczba: 95% incydentów cyberbezpieczeństwa w przedsiębiorstwach wiąże się z błędem ludzkim. Szkolenie zespołów to najlepsza inwestycja w bezpieczeństwo.

W 2026 roku cyberbezpieczeństwo w przedsiębiorstwie nie jest już opcją, lecz koniecznością życiową. Każdego dnia tysiące organizacji na całym świecie pada ofiarą cyberataków, które mogą sparaliżować ich działalność, naruszyć poufne dane i zniszczyć reputację. Pytanie nie brzmi już, czy Twoje przedsiębiorstwo będzie celem ataku, ale kiedy to nastąpi.

W obliczu tej rzeczywistości uświadamianie pracowników staje się pierwszą linią obrony. Dlatego opracowaliśmy innowacyjne podejście: interaktywne quizy z cyberbezpieczeństwa, które przekształcają szkolenie w angażujące doświadczenie. Ponieważ nauka poprzez zabawę to nauka na długo.

>> Stwórz quiz z cyberbezpieczeństwa za pomocą Drag’n Survey, kliknij tutaj

Wyzwania cyberbezpieczeństwa w przedsiębiorstwie w 2026 roku

Zanim przejdziemy do interaktywnych quizów, poświęćmy chwilę na zrozumienie skali wyzwania. Zagadnienia cyberbezpieczeństwa radykalnie ewoluowały w ostatnich latach i żadna organizacja nie jest bezpieczna. Oto co pokazują najnowsze badania dotyczące cyberzagrożeń.

Zagrożenie dotykające wszystkie przedsiębiorstwa

Wyzwania cyberbezpieczeństwa dotykają obecnie wszystkie przedsiębiorstwa, niezależnie od ich rozmiaru. Liczby są nieubłagane: 54% europejskich przedsiębiorstw padło ofiarą co najmniej jednego cyberataku w 2024 roku, przy średnim koszcie 211 720 PLN dla MŚP. Co bardziej alarmujące, 60% małych przedsiębiorstw, które padły ofiarą poważnego ataku, zamyka działalność w ciągu sześciu miesięcy.

Coraz bardziej wyrafinowane ataki

Ransomware stanowi dziś najbardziej krytyczne zagrożenie, z atakiem co 11 sekund na świecie. Ale wyzwania cyberbezpieczeństwa wykraczają daleko poza same ransomware: phishing, wycieki danych, szpiegostwo przemysłowe, sabotaż… Wektory ataków się mnożą i stają coraz bardziej wyrafinowane.

Czynnik ludzki: Twoja największa podatność

Czynnik ludzki pozostaje najsłabszym ogniwem: 95% incydentów cyberbezpieczeństwa jest związanych z błędem ludzkim. Niefortunne kliknięcie w fałszywy e-mail, zbyt słabe hasło, zainfekowany pendrive podłączony przez nieuwagę… Twoi pracownicy są jednocześnie Twoją największą słabością i najlepszą ochroną.

Interaktywne szkolenie dla wszystkich pracowników

To właśnie w celu sprostania temu wyzwaniu proponujemy ten wyjątkowy artykuł-szkolenie. Poprzez kilka quizów z cyberbezpieczeństwa stworzonych za pomocą Drag’n Survey, będziesz mógł ocenić swoją wiedzę, zidentyfikować swoje słabe punkty i nabyć niezbędne odruchy do ochrony swojego przedsiębiorstwa. Każdy quiz porusza konkretne wyzwanie cyberbezpieczeństwa w przedsiębiorstwie, z praktycznymi przypadkami i szczegółowymi wyjaśnieniami.

Czym jest quiz z cyberbezpieczeństwa?

Quiz z cyberbezpieczeństwa to interaktywne narzędzie szkoleniowe, które pozwala ocenić i poprawić wiedzę pracowników na temat zagrożeń cyfrowych w przedsiębiorstwie. W przeciwieństwie do klasycznych szkoleń, quiz przekształca naukę w angażujące i mierzalne doświadczenie.

5 komponentów skutecznego quizu z cyberbezpieczeństwa

Quiz z cyberbezpieczeństwa w przedsiębiorstwie obejmuje zazwyczaj 5 kluczowych obszarów:

- Ransomware: rozpoznawanie prób infekcji i odruchy ochronne

- Phishing: identyfikacja fałszywych e-maili i technik wyłudzania informacji

- Zarządzanie hasłami: tworzenie silnych haseł i korzystanie z uwierzytelniania wieloskładnikowego

- Ochrona danych: bezpieczne obchodzenie się z poufnymi informacjami i zgodność z RODO

- Błędy ludzkie: ryzykowne zachowania i dobre praktyki codzienne

Jak działa quiz z cyberbezpieczeństwa w praktyce?

Zasada jest prosta, ale niezwykle skuteczna. Pracownicy odpowiadają na serię od 5 do 15 pytań opartych na rzeczywistych sytuacjach, które mogą napotkać w swojej codziennej pracy: podejrzany e-mail w skrzynce odbiorczej, niezwykła prośba od kolegi, pendrive znaleziony w pomieszczeniach biurowych itp.

Każda odpowiedź jest następowana szczegółowym wyjaśnieniem, które pozwala zrozumieć, dlaczego wybór jest prawidłowy lub nieprawidłowy. To właśnie ta kombinacja symulacji sytuacji + natychmiastowa informacja zwrotna sprawia, że quiz z cyberbezpieczeństwa jest tak skuteczny w utrwalaniu właściwych odruchów.

Dlaczego quiz jest skuteczniejszy niż klasyczne szkolenie?

Liczby mówią same za siebie. Według badań z zakresu nauk kognitywnych:

- Zapamiętujemy 10% tego, co czytamy (dokumentacja, procedury)

- Zapamiętujemy 20% tego, co słyszymy (prezentacja, webinar)

- Zapamiętujemy 80% tego, czego doświadczamy aktywnie (interaktywny quiz)

Quiz z cyberbezpieczeństwa aktywnie angażuje mózg w proces refleksji, decyzji i zapamiętywania. Aspekt rozrywkowy z punktacją i gamifikacją poprawia również zaangażowanie zespołów, które postrzegają szkolenie jako wyzwanie, a nie obowiązek.

💡 Dobra rada: 10-minutowy quiz z cyberbezpieczeństwa przeprowadzany co miesiąc jest skuteczniejszy niż 2-godzinne szkolenie przeprowadzane raz w roku. Powtarzanie z odstępem czasu jest kluczem do trwałego zapamiętania.

Quiz z cyberbezpieczeństwa: dla kogo i jak często?

Wbrew powszechnemu przekonaniu, cyberbezpieczeństwo w przedsiębiorstwie nie dotyczy tylko zespołów IT. Wszyscy pracownicy są zainteresowani:

- Zespoły handlowe: narażone na celowane spear phishing i wycieki danych klientów

- Zasoby ludzkie: obsługują wrażliwe dane osobowe (RODO)

- Zarząd: uprzywilejowane cele wyrafinowanych ataków

- Zespoły wsparcia: pierwsze bariery w obliczu incydentów bezpieczeństwa

- Pracownicy pracujący zdalnie: korzystają z połączeń potencjalnie niezabezpieczonych

Zalecana częstotliwość: Zorganizuj wstępny quiz diagnostyczny z cyberbezpieczeństwa, a następnie sesje tematyczne miesięczne lub kwartalne. Ta regularność pozwala utrzymać wysoki poziom czujności i aktualizować wiedzę w obliczu pojawiających się zagrożeń.

Mierzalne korzyści z programu quizów z cyberbezpieczeństwa

Przedsiębiorstwa, które wdrażają regularne quizy z cyberbezpieczeństwa, obserwują:

- Zmniejszenie o 70% kliknięć w e-maile phishingowe podczas testów włamań

- Poprawę o 85% przyjęcia uwierzytelniania dwuskładnikowego

- Zmniejszenie o 60% incydentów związanych z błędami ludzkimi

- Skrócenie czasu reakcji o 50% w przypadku incydentu wykrytego przez pracownika

- Kulturę bezpieczeństwa, w której pracownicy stają się proaktywnymi aktorami, a nie słabymi ogniwami

Więcej niż proste narzędzie oceny, quiz z cyberbezpieczeństwa staje się więc strategiczną dźwignią przekształcania pracowników w pierwszą linię obrony przed cyberzagrożeniami.

Quiz z cyberbezpieczeństwa: oceń swój poziom ochrony

Teraz, gdy rozumiesz wyzwania, czas przejść do działania! Ale zanim zagłębimy się w szczegóły każdego zagrożenia, zacznijmy od oceny Twojego obecnego poziomu świadomości cyberbezpieczeństwa w przedsiębiorstwie.

Dlaczego ten quiz z cyberbezpieczeństwa jest niezbędny

Ten quiz diagnostyczny pozwoli Ci szybko zidentyfikować swoje mocne strony i obszary do poprawy w zakresie cyberbezpieczeństwa. W ciągu kilku minut uzyskasz jasny obraz stopnia swojego przygotowania w obliczu najczęstszych cyberzagrożeń. Niezależnie od tego, czy jesteś początkującym, czy już uświadomionym, ten test pomoże Ci uświadomić sobie odruchy do przyjęcia na co dzień.

Jak działa ten quiz z cyberbezpieczeństwa

Ten ogólny quiz z cyberbezpieczeństwa zawiera 5 pytań dotyczących różnych aspektów bezpieczeństwa informatycznego w przedsiębiorstwie: rozpoznawanie fałszywych e-maili, zarządzanie hasłami, ryzykowne zachowania, odruchy bezpieczeństwa itp. Każde pytanie oparte jest na konkretnych sytuacjach, które możesz napotkać w swojej codziennej pracy.

Przeprowadź swoją diagnozę cyberbezpieczeństwa

Poświęć 5 minut na szczere odpowiedzi na ten quiz. Nie ma złych odpowiedzi: celem jest zidentyfikowanie Twoich potrzeb szkoleniowych, aby lepiej chronić siebie i swoje przedsiębiorstwo.

Kliknij na obrazek, aby uzyskać dostęp do quizu ogólnej wiedzy z zakresu cyberbezpieczeństwa

Wyzwania cyberbezpieczeństwa dla przedsiębiorstw

Ukończyłeś swoją ogólną diagnozę? Świetnie! Teraz czas pogłębić zrozumienie czterech głównych wyzwań cyberbezpieczeństwa w przedsiębiorstwie. Każde wyzwanie reprezentuje konkretne ryzyko, które może wpłynąć na Twoją organizację na co dzień. Dla każdego z nich proponujemy wyspecjalizowany quiz z cyberbezpieczeństwa, który pozwoli Ci opanować dobre praktyki i przyjąć odpowiednie odruchy bezpieczeństwa.

Wyzwanie nr 1: ransomware

Pierwsze wielkie wyzwanie: ransomware. To zagrożenie regularnie pojawia się w nagłówkach gazet i nie bez powodu. Ataki ransomware mogą położyć całe przedsiębiorstwo na kolana w ciągu kilku godzin. Zrozumienie ich działania i wiedza, jak się przed nimi chronić, stały się niezbędne dla wszystkich pracowników.

Czym jest ransomware i dlaczego jest tak niebezpieczny?

Ransomware, czyli oprogramowanie wymuszające okup, stanowi jedno z najbardziej niszczycielskich zagrożeń dla przedsiębiorstw. Jest to złośliwe oprogramowanie, które szyfruje wszystkie Twoje dane i systemy, czyniąc je całkowicie niedostępnymi. Cyberprzestępcy następnie żądają zapłaty okupu, zazwyczaj w kryptowalucie, aby przywrócić dostęp do Twoich plików.

Wpływ na cyberbezpieczeństwo w przedsiębiorstwie jest katastrofalny: całkowite zatrzymanie działalności, utrata krytycznych danych, szkody dla reputacji i koszty naprawy, które liczą się w dziesiątkach, a nawet setkach tysięcy złotych. W Europie średni koszt ataku ransomware osiąga 1 143 290 PLN dla MŚP, nie licząc strat w działalności.

Jak ransomware infiltruje Twoje przedsiębiorstwo?

Ransomware zazwyczaj wnika do systemu przez trzy główne wejścia: e-maile phishingowe zawierające zainfekowane załączniki, wykorzystanie luk w zabezpieczeniach nieaktualizowanego oprogramowania lub poprzez źle zabezpieczone dostępy RDP (Remote Desktop Protocol). Jeden błąd pracownika może wystarczyć, aby naruszyć całą sieć przedsiębiorstwa.

Znaki ostrzegawcze, na które należy uważać

Pewne sygnały powinny natychmiast Cię zaalarmować: niewyjaśnione spowolnienie komputera, niemożność otwarcia niektórych plików, pojawienie się dziwnych rozszerzeń plików (.locked, .encrypted, .crypted), nietypowa aktywność sieciowa lub podejrzane żądania dostępu administratora. Im wcześniej wykryjesz atak, tym większe masz szanse na ograniczenie szkód.

Dobre praktyki ochrony

Ochrona przed ransomware opiera się na kilku filarach: regularne kopie zapasowe odłączone od sieci (zasada 3-2-1), systematyczna aktualizacja oprogramowania i systemów operacyjnych, korzystanie z wydajnych programów antywirusowych i anty-malware, ograniczenie praw administratora, a przede wszystkim szkolenie zespołów w rozpoznawaniu prób infekcji.

Przetestuj swoją wiedzę o ransomware

Czy potrafisz rozpoznać próbę ataku ransomware? Czy wiesz, jak zareagować w przypadku infekcji? Ten wyspecjalizowany quiz z cyberbezpieczeństwa postawi Cię w rzeczywistej sytuacji, aby przetestować Twoje odruchy w obliczu tego zagrożenia.

Kliknij na obrazek, aby uzyskać dostęp do quizu z cyberbezpieczeństwa dotyczącego ransomware

Wyzwanie nr 2: phishing

Przejdźmy teraz do najpowszechniejszego zagrożenia w przedsiębiorstwie: phishingu. Jeśli korzystasz ze służbowej skrzynki e-mail, na pewno już taki otrzymałeś. Problem polega na tym, że niektóre próby phishingu stały się tak wyrafinowane, że mogą oszukać nawet najbardziej czujnych pracowników.

Wyłudzanie informacji: najczęstsza technika ataku

Phishing, czyli wyłudzanie informacji, to technika inżynierii społecznej polegająca na oszukaniu Cię w celu ujawnienia poufnych informacji: identyfikatorów, haseł, danych bankowych, informacji strategicznych itp. Cyberprzestępcy podszywają się pod zaufane podmioty (bank, administracja, kolega, dostawca), aby Tobą manipulować.

To zagrożenie stanowi jedno z najbardziej krytycznych wyzwań cyberbezpieczeństwa, ponieważ bezpośrednio celuje w czynnik ludzki. Według statystyk 91% cyberataków zaczyna się od e-maila phishingowego. W przedsiębiorstwie konsekwencje mogą być dramatyczne: naruszenie kont służbowych, kradzież danych klientów, przekierowanie środków lub brama wejściowa dla bardziej wyrafinowanych ataków, takich jak ransomware.

Różne formy phishingu

Phishing nie ogranicza się do e-maili. Smishing wykorzystuje SMS-y, vishing przechodzi przez fałszywe połączenia telefoniczne, a spear phishing konkretnie celuje w zidentyfikowane osoby za pomocą ultra-spersonalizowanych wiadomości. Atakujący stali się ekspertami w sztuce manipulacji, a ich wiadomości są coraz bardziej wiarygodne, doskonale imitując legalne komunikaty.

Jak rozpoznać próbę phishingu?

Kilka wskazówek powinno wzbudzić Twoją nieufność: sztuczne poczucie pilności (Twoje konto zostanie zablokowane za 24h), błędy ortograficzne lub gramatyczne, adres e-mail nadawcy, który nie odpowiada dokładnie oficjalnej domenie (banque-fr.com zamiast banque.fr), podejrzane linki (najedź na nie bez klikania, aby zobaczyć prawdziwy cel), nietypowe żądania poufnych informacji lub nieoczekiwane załączniki.

Odruchy anty-phishingowe do przyjęcia

Nigdy nie klikaj podejrzanego linku. W razie wątpliwości skontaktuj się bezpośrednio z firmą lub osobą za pomocą innego kanału (telefon, wizyta na oficjalnej stronie). Zawsze sprawdzaj pełny adres e-mail nadawcy. Nigdy nie przekazuj swoich identyfikatorów ani haseł e-mailem. Natychmiast zgłaszaj każdą próbę phishingu do swojego działu IT. I przede wszystkim: poświęć czas na przemyślenie przed działaniem, nawet pod presją.

Czy potrafisz wykryć pułapki?

Ten quiz z cyberbezpieczeństwa zaprezentuje Ci prawdziwe przykłady e-maili phishingowych, niektóre oczywiste, inne szczególnie wyrafinowane. Twoja misja: zidentyfikować je i zrozumieć sygnały ostrzegawcze.

Kliknij na obrazek, aby uzyskać dostęp do quizu z cyberbezpieczeństwa dotyczącego phishingu

Wyzwanie nr 3: Wyciek danych

Trzecie główne wyzwanie: ochrona Twoich wrażliwych danych. W erze RODO i masowej cyfryzacji wycieki danych stały się koszmarem dla przedsiębiorstw. Jeden wyciek może mieć katastrofalne konsekwencje finansowe i reputacyjne, nie wspominając o sankcjach prawnych.

Gdy poufne informacje wpadają w złe ręce

Wyciek danych, czyli data breach, występuje, gdy poufne informacje Twojego przedsiębiorstwa są ujawnione, skradzione lub rozpowszechnione osobom nieupoważnionym. Te dane mogą obejmować informacje o klientach (nazwiska, e-maile, dane bankowe), tajemnice przemysłowe, strategie handlowe, dane zdrowotne lub informacje o pracownikach.

Konsekwencje dla cyberbezpieczeństwa w przedsiębiorstwie są liczne i poważne: sankcje RODO mogące osiągnąć 4% rocznego światowego obrotu lub 85 milionów złotych, utrata zaufania klientów i partnerów, szkody wizerunkowe, ryzyko pozwów sądowych i złośliwe wykorzystanie skradzionych danych. Średnio wyciek danych kosztuje przedsiębiorstwo 4,45 miliona dolarów na poziomie światowym.

Główne przyczyny wycieków danych

Wycieki danych nie zawsze wynikają z wyrafinowanych ataków. Mogą być spowodowane przez: udany cyberatak (ransomware, włamania), błąd ludzki (wysłanie e-maila do niewłaściwego odbiorcy, utrata niezaszyfrowanego laptopa), złą konfigurację systemów (publicznie dostępna baza danych), złośliwego pracownika lub luki w aplikacjach stron trzecich, z których korzystasz.

Najbardziej wrażliwe dane do ochrony

Niektóre dane wymagają szczególnej czujności: dane osobowe Twoich klientów i potencjalnych klientów (RODO), informacje finansowe i bankowe, tajemnice produkcyjne i własność intelektualna, umowy i porozumienia o poufności, dane zdrowotne, identyfikatory i hasła, a także wszelkie informacje strategiczne dotyczące Twojego przedsiębiorstwa. Jasno zidentyfikuj, które są Twoimi krytycznymi danymi i wprowadź wzmocnioną ochronę.

Jak zapobiegać wyciekom danych

Profilaktyka opiera się na kilku konkretnych działaniach: klasyfikuj swoje dane według poziomu wrażliwości, szyfruj wrażliwe dane w tranzycie i w spoczynku, ogranicz dostępy według zasady najmniejszego przywileju, monitoruj nietypową aktywność w swoich systemach, szkol pracowników w zakresie dobrych praktyk, przeprowadzaj regularne audyty bezpieczeństwa i dysponuj planem reagowania na incydenty.

Czy jesteś czujny w zakresie ochrony danych?

Ten quiz z cyberbezpieczeństwa postawi Cię w rzeczywistych sytuacjach, gdzie wrażliwe dane są zagrożone. Czy potrafisz zidentyfikować ryzyka i przyjąć właściwe zachowania w celu ochrony informacji Twojego przedsiębiorstwa?

Kliknij na obrazek, aby uzyskać dostęp do quizu z cyberbezpieczeństwa dotyczącego wycieku danych

Wyzwanie nr 4: błąd ludzki

Ostatnie wyzwanie, i niemniej ważne: błąd ludzki. Często mówi się, że najsłabsze ogniwo cyberbezpieczeństwa znajduje się między krzesłem a klawiaturą. To stwierdzenie może wydawać się brutalne, ale odzwierciedla nieuniknioną rzeczywistość: nawet najlepsze systemy bezpieczeństwa mogą zostać obejścia przez prosty błąd w obsłudze.

Najsłabsze ogniwo w łańcuchu bezpieczeństwa

Błąd ludzki stanowi paradoksalnie jedno z najbardziej krytycznych i najbardziej zaniedbanych wyzwań cyberbezpieczeństwa. Możesz zainwestować miliony w najlepsze zapory, programy antywirusowe i systemy wykrywania włamań, ale jedno niefortunne kliknięcie pracownika może zniszczyć wszystkie te wysiłki. Statystyki mówią same za siebie: 95% incydentów cyberbezpieczeństwa w przedsiębiorstwie wiąże się z błędem ludzkim.

Ta rzeczywistość nie oznacza, że Twoi pracownicy są niekompetentni lub niedbali. Wręcz przeciwnie, większość błędów pochodzi od sumiennych osób, które nie zdają sobie sprawy, że popełniają błąd bezpieczeństwa. To właśnie dlatego szkolenie i uświadamianie są niezbędne: nie można uniknąć tego, czego się nie zna.

Najczęstsze błędy ludzkie

Wśród najczęstszych błędów znajdujemy: używanie słabych haseł lub ich ponowne wykorzystywanie na wielu kontach, klikanie podejrzanych linków lub załączników, udostępnianie poufnych informacji przez niezabezpieczone kanały (osobisty e-mail, niezaszyfrowany komunikator), łączenie się z publicznymi sieciami WiFi bez VPN, zapominanie o zablokowaniu stanowiska pracy podczas nieobecności, instalowanie nieautoryzowanego oprogramowania lub nieprzestrzeganie procedur bezpieczeństwa dla wygody lub oszczędności czasu.

Dlaczego popełniamy te błędy?

Kilka czynników psychologicznych i organizacyjnych wyjaśnia te ryzykowne zachowania. Przeciążenie poznawcze i stres w pracy zmniejszają naszą czujność. Nadmierna pewność siebie sprawia, że niedoceniamy ryzyka („to mi się nie przydarzy”). Presja czasowa zmusza nas do skrótów. Brak szkolenia pozostawia nas w niewiedzy o pewnych niebezpieczeństwach. A czasami zbyt restrykcyjne procedury bezpieczeństwa zachęcają do ich omijania, a nie przestrzegania.

Tworzenie kultury zbiorowego bezpieczeństwa

Walka z błędem ludzkim nie polega na karaniu, ale na tworzeniu prawdziwej kultury cyberbezpieczeństwa w przedsiębiorstwie. Wymaga to: regularnego szkolenia wszystkich pracowników (nie tylko zespołu IT), zachęcania do zgłaszania incydentów bez obawy przed sankcjami, projektowania ergonomicznych i realistycznych procedur bezpieczeństwa, regularnej komunikacji o aktualnych zagrożeniach, celebrowania właściwych zachowań, a przede wszystkim akceptowania, że błąd jest ludzki, jednocześnie wprowadzając zabezpieczenia, aby ograniczyć ich wpływ.

Dobre praktyki do automatyzacji

Pewne odruchy muszą stać się automatyzmami: zawsze sprawdzaj nadawcę przed otwarciem załącznika, najedź na linki przed kliknięciem, systematycznie blokuj swoje stanowisko podczas nieobecności, używaj menedżera haseł, aktywuj uwierzytelnianie dwuskładnikowe wszędzie tam, gdzie to możliwe, nigdy nie udostępniaj swoich identyfikatorów, natychmiast zgłaszaj wszelkie podejrzane zachowania i zawsze zadawaj sobie pytanie „czy to działanie jest bezpieczne?” przed działaniem.

Zmierz swoją czujność na co dzień

Ten ostatni quiz z cyberbezpieczeństwa postawi Cię w codziennych sytuacjach, w których błędy mogą się łatwo wkraść. Cel: zidentyfikować własne martwe punkty i rozwinąć stałą czujność w codziennym korzystaniu z narzędzi cyfrowych.

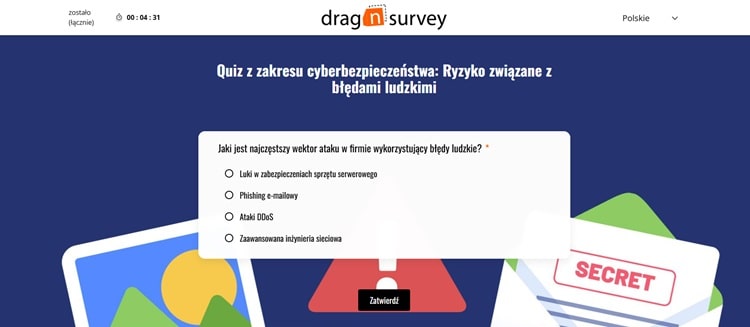

Kliknij na obrazek, aby uzyskać dostęp do quizu z cyberbezpieczeństwa dotyczącego ryzyk związanych z błędem ludzkim

Zbadałeś teraz cztery główne wyzwania cyberbezpieczeństwa dla przedsiębiorstw. Każdy quiz z cyberbezpieczeństwa pozwolił Ci pogłębić konkretny aspekt i zidentyfikować obszary do poprawy. Ale wiedza nie wystarczy: teraz trzeba przejść do działania i konkretnie wdrożyć te dobre praktyki w Twojej organizacji.

Dobre praktyki cyberbezpieczeństwa w przedsiębiorstwie

Masz teraz głębokie zrozumienie czterech głównych wyzwań cyberbezpieczeństwa i przetestowałeś swoją wiedzę poprzez nasze różne quizy. Czas przejść do następnego etapu: przekształcić tę wiedzę w konkretne działanie w Twojej organizacji. Wdrożenie cyberbezpieczeństwa w przedsiębiorstwie nie ogranicza się do instalowania oprogramowania ochronnego, to przede wszystkim globalne podejście obejmujące Twoje zespoły, procesy i narzędzia.

Szkol swoje zespoły za pomocą quizów z cyberbezpieczeństwa

Wiedza bez działania nikogo nie chroni. Teraz, gdy zrozumiałeś wyzwania i przetestowałeś własną wiedzę, pytanie brzmi: jak przekazać tę kulturę cyberbezpieczeństwa wszystkim pracownikom? Odpowiedź tkwi w podejściu ciągłego szkolenia, angażującego i mierzalnego.

Ciągłe szkolenie: filar cyberbezpieczeństwa w przedsiębiorstwie

Uświadamianie i szkolenie pracowników stanowią pierwszą linię obrony przed cyberzagrożeniami. Szkolenie zespołów nie jest więc opcją, to absolutna konieczność. Ale uwaga: pojedyncze szkolenie podczas onboardingu nie wystarczy. Zagrożenia stale ewoluują, a wiedza szybko zanika bez regularnej praktyki.

Dlaczego quizy z cyberbezpieczeństwa są tak skuteczne?

Quizy z cyberbezpieczeństwa stanowią szczególnie skuteczną metodę szkolenia z kilku powodów. Po pierwsze, są angażujące i zabawne, co sprzyja zaangażowaniu pracowników często niechętnych wobec klasycznych szkoleń postrzeganych jako uciążliwe. Następnie pozwalają na natychmiastową ocenę wiedzy i precyzyjne identyfikowanie luk każdego uczestnika. Wreszcie, interaktywny format znacząco poprawia zapamiętywanie informacji: zapamiętujemy 10% tego, co czytamy, 20% tego, co słyszymy, ale 80% tego, czego doświadczamy aktywnie.

Quizy oferują również przewagę łatwego wdrożenia na dużą skalę, możliwości personalizacji według funkcji i poziomów ryzyka oraz mierzalności w celu śledzenia postępów zespołów w czasie. Możesz więc dostosować swoją strategię szkolenia w oparciu o zaobserwowane wyniki.

Wdrożenie programu szkolenia za pomocą quizów

Aby skutecznie wdrożyć quizy z cyberbezpieczeństwa w przedsiębiorstwie, zacznij od ogólnego quizu diagnostycznego, aby ocenić poziom bazowy pracowników. Następnie organizuj miesięczne lub kwartalne sesje tematyczne na konkretne tematy: ransomware, phishing, zarządzanie hasłami, ochrona danych itp. Zróżnicuj formaty z krótkimi quizami (5 minut) do regularnych przypomnieniami oraz pogłębionymi quizami (15-20 minut) do pełnego szkolenia.

Stwórz różne ścieżki dostosowane do ról: zespoły handlowe nie mają tych samych potrzeb co zespoły IT czy HR. Integruj praktyczne przypadki oparte na rzeczywistych sytuacjach napotykanych w Twoim sektorze działalności. I przede wszystkim gamifikuj doświadczenie za pomocą wyników, rankingów i ewentualnie nagród dla najlepszych wyników, jednocześnie utrzymując przyjazne podejście skupione na nauce, a nie karze.

Twórz własne quizy szkoleniowe za pomocą Drag’n Survey

Chcesz wdrożyć strategię szkolenia za pomocą quizów z cyberbezpieczeństwa w swoim przedsiębiorstwie? Drag’n Survey oferuje wszystkie niezbędne narzędzia do tworzenia profesjonalnych, angażujących i skutecznych quizów. Nasza europejska platforma, zgodna z RODO, pozwala łatwo projektować interaktywne ankiety z automatycznym punktowaniem, spersonalizowaną informacją zwrotną według odpowiedzi i szczegółowymi panelami do śledzenia wyników zespołów.

Możesz tworzyć quizy z różnymi typami pytań (wielokrotny wybór, prawda/fałsz, symulacje sytuacji), integrować obrazy i filmy w celu zilustrowania scenariuszy oraz całkowicie personalizować design w kolorach Twojego przedsiębiorstwa. Wyniki są analizowane w czasie rzeczywistym, co pozwala szybko zidentyfikować pracowników wymagających wzmocnionego wsparcia i tematy do pogłębienia.

Polityki i procedury

Szkolenie pracowników jest niezbędne, ale to nie wystarcza. Aby cyberbezpieczeństwo stało się codzienną rzeczywistością w Twoim przedsiębiorstwie, musisz ustanowić jasne ramy definiujące zasady gry. W tym miejscu wkraczają polityki i procedury, prawdziwe zabezpieczenia Twojej organizacji.

Formalizacja ram cyberbezpieczeństwa

Poza szkoleniem, cyberbezpieczeństwo w przedsiębiorstwie wymaga ustrukturyzowanych ram polityk i procedur jasno zdefiniowanych. Te dokumenty stanowią kręgosłup Twojej strategii bezpieczeństwa i pozwalają ustanowić wspólne zasady rozumiane i stosowane przez wszystkich. Bez tych formalnych ram, nawet najlepiej przeszkoleni pracownicy mogą przyjąć ryzykowne zachowania przez prostą nieznajomość obowiązujących zasad.

Niezbędne polityki do wprowadzenia

Zacznij od opracowania ogólnej polityki bezpieczeństwa informatycznego, która definiuje ogólne zasady, odpowiedzialności każdego i sankcje w przypadku nieprzestrzegania. Ta polityka musi być zatwierdzona przez kierownictwo i przekazana wszystkim pracownikom od ich przyjścia do przedsiębiorstwa.

Następnie opracuj politykę zarządzania hasłami, która narzuca kryteria złożoności, okres ważności, zakaz ponownego wykorzystania i obowiązek używania uwierzytelniania dwuskładnikowego w systemach krytycznych. Uzupełnij polityką dopuszczalnego użytkowania, która definiuje, co jest dozwolone lub zabronione: osobiste korzystanie ze sprzętu służbowego, dostępne strony internetowe, pobieranie oprogramowania, korzystanie z WiFi firmowego itp.

Nie zapomnij o polityce klasyfikacji danych, która ustanawia poziomy poufności (publiczne, wewnętrzne, poufne, tajne) i zasady obsługi dla każdego poziomu. Dodaj politykę zarządzania incydentami, która opisuje procedurę do przestrzegania w przypadku podejrzenia lub wykrycia cyberataku, z kontaktami awaryjnymi i priorytetowymi działaniami.

Wreszcie, stwórz politykę pracy zdalnej, szczególnie istotną od uogólnienia telepracy, obejmującą zabezpieczanie sieci domowej, korzystanie z VPN, fizyczną ochronę sprzętu i dobre praktyki wideokonferencji.

Przekształcenie polityk w procedury operacyjne

Polityki definiują „co”, procedury wyjaśniają „jak”. Dla każdej polityki opracuj szczegółowe procedury, krok po kroku, dostępne i łatwe do przestrzegania. Na przykład stwórz procedurę zgłaszania podejrzanego e-maila, procedurę deklaracji incydentu bezpieczeństwa, procedurę żądania dostępu do danych lub procedurę odejścia pracownika, w tym cofnięcie wszystkich jego dostępów.

Te procedury muszą być napisane jasnym językiem, bez nadmiernego żargonu technicznego, i uzupełnione zrzutami ekranu lub samouczkami wideo, gdy jest to istotne. Udostępnij je łatwo przez swój intranet lub wewnętrzną bazę wiedzy i dbaj o ich aktualizację w miarę ewolucji systemów i zagrożeń.

Ożywienie polityk bezpieczeństwa

Polityka, która pozostaje w szufladzie, jest bezużyteczna. Organizuj sesje informacyjne przy każdej głównej aktualizacji, integruj prezentację polityk w ścieżkę onboardingu nowych pracowników i każ podpisać zobowiązanie do zgodności wszystkim pracownikom. Przeprowadzaj regularne audyty w celu weryfikacji rzeczywistego stosowania zasad i dostosuj swoje polityki w oparciu o doświadczenie i ewolucję ryzyk.

Pamiętaj również, że polityki bezpieczeństwa muszą pozostać realistyczne i proporcjonalne. Zbyt restrykcyjne zasady lub niedostosowane do rzeczywistości codziennej pracy będą systematycznie omijane, tworząc fałszywe poczucie bezpieczeństwa, jednocześnie realnie osłabiając ochronę.

Narzędzia i rozwiązania

Przeszkoliłeś zespoły, ustanowiłeś zasady i procedury. Teraz czas wyposażyć przedsiębiorstwo w odpowiednie narzędzia technologiczne. Ponieważ jeśli człowiek pozostaje w centrum cyberbezpieczeństwa, rozwiązania techniczne stanowią niezbędne bariery, które automatyzują i wzmacniają ochronę.

Technologie w służbie cyberbezpieczeństwa

Dobre praktyki cyberbezpieczeństwa w przedsiębiorstwie opierają się na trzech filarach: ludziach (szkolenie), procesach (polityki i procedury) i technologiach (narzędzia i rozwiązania). Pracowałeś już nad dwoma pierwszymi filarami, zajmijmy się trzecim. Narzędzia technologiczne nie zastępują ludzkiej czujności, ale stanowią niezbędne tarcze i automatyzują wiele zabezpieczeń.

Niezbędne rozwiązania ochronne

Profesjonalne programy antywirusowe i anty-malware: wybierz rozwiązania klasy korporacyjnej z ochroną w czasie rzeczywistym, automatycznymi aktualizacjami i scentralizowanym zarządzaniem. Darmowe programy antywirusowe dla konsumentów nie wystarczą dla organizacji profesjonalnej.

Zapora ogniowa nowej generacji: poza prostym filtrowaniem portów, wybierz zapory ogniowe, które analizują zawartość przepływów, wykrywają podejrzane zachowania i blokują złośliwe połączenia.

Rozwiązania do tworzenia kopii zapasowych i ciągłości działania: wdrożyć zasadę 3-2-1 (3 kopie danych, na 2 różnych nośnikach, w tym 1 poza siedzibą). Automatyzuj kopie zapasowe i regularnie testuj procedury przywracania. Niezweryfikowana kopia zapasowa to potencjalnie bezużyteczna kopia zapasowa.

Menedżery haseł korporacyjnych: wdróż scentralizowane rozwiązanie, które pozwala pracownikom generować i przechowywać złożone hasła bez konieczności ich zapamiętywania. Niektóre rozwiązania oferują również bezpieczne udostępnianie identyfikatorów między zespołami.

VPN (Virtual Private Network): niezbędny do zabezpieczania połączeń zdalnych, szczególnie dla pracowników zdalnych lub w podróży. VPN szyfruje cały ruch i chroni przed przechwytywaniem danych w niezabezpieczonych sieciach.

Rozwiązania do filtrowania e-maili: bezpieczne bramy wiadomości analizują przychodzące e-maile w celu blokowania spamu, phishingu i złośliwych załączników, zanim dotrą do skrzynek Twoich pracowników.

Systemy wykrywania i zapobiegania włamaniom (IDS/IPS): te narzędzia stale monitorują Twoją sieć w celu wykrywania nietypowej aktywności i mogą automatycznie blokować próby włamań.

Rozwiązania do zarządzania dostępami i tożsamościami (IAM): do precyzyjnej kontroli, kto ma dostęp do czego w Twoim systemie informatycznym, z uwierzytelnianiem wieloskładnikowym i scentralizowanym zarządzaniem prawami.

| Typ rozwiązania | Główna funkcja | Pokryte zagrożenia | Priorytet | Średni koszt |

|---|---|---|---|---|

| Antywirus/Anty-malware | Wykrywanie i usuwanie złośliwego oprogramowania | Ransomware, wirusy, trojany, spyware | ⚠️ Niezbędne | 210-635 PLN/stanowisko/rok |

| Zapora ogniowa (Firewall) | Filtrowanie ruchu sieciowego przychodzącego/wychodzącego | Włamań, nieautoryzowany dostęp, ataki DDoS | ⚠️ Niezbędne | 2 100-21 000 PLN/rok |

| Rozwiązanie do kopii zapasowych | Kopiowanie i przywracanie krytycznych danych | Ransomware, utrata danych, awarie sprzętu | ⚠️ Niezbędne | 420-2 100 PLN/miesiąc |

| Menedżer haseł | Tworzenie i bezpieczne przechowywanie identyfikatorów | Phishing, słabe hasła, błędy ludzkie | ⚡ Ważne | 12-34 PLN/użytkownik/miesiąc |

| VPN korporacyjny | Szyfrowanie połączeń zdalnych | Przechwytywanie danych, szpiegostwo, publiczne WiFi | ⚡ Ważne | 21-63 PLN/użytkownik/miesiąc |

| Filtrowanie e-maili | Blokowanie złośliwych e-maili i spamu | Phishing, spear phishing, zainfekowane załączniki | ⚡ Ważne | 8-21 PLN/użytkownik/miesiąc |

| IDS/IPS | Wykrywanie i zapobieganie włamaniom sieciowym | Zaawansowane ataki, ruchy boczne, APT | ✓ Zalecane | 4 200-42 000 PLN/rok |

| IAM (Zarządzanie dostępami) | Kontrola praw dostępu i tożsamości | Nieautoryzowany dostęp, wewnętrzne wycieki danych | ✓ Zalecane | 12-50 PLN/użytkownik/miesiąc |

| Platforma szkoleniowa (Drag’n Survey) | Ciągłe szkolenie poprzez quizy z cyberbezpieczeństwa | Wszystkie (profilaktyka przez uświadamianie ludzkie) | ⚠️ Niezbędne | Zmienna (dostępna darmowa oferta) |

💡 Dobra rada: Rozwiązania techniczne nigdy nie zastąpią szkolenia ludzkiego. 95% incydentów wiąże się z błędem ludzkim, inwestowanie w uświadamianie poprzez quizy z cyberbezpieczeństwa jest tak samo niezbędne jak antywirus czy zapora ogniowa.

Drag’n Survey: sojusznik w cyberbezpieczeństwie

Możesz się zastanawiać, jaki jest związek między platformą do ankiet online a cyberbezpieczeństwem? Związek jest potrójny i niezbędny.

Po pierwsze, ciągłe szkolenie: jak widzieliśmy, Drag’n Survey pozwala łatwo tworzyć i wdrażać quizy z cyberbezpieczeństwa w celu regularnego szkolenia zespołów. Nasza platforma staje się więc Twoim stałym narzędziem uświadamiania, z możliwością programowania cyklicznych kampanii szkoleniowych i śledzenia ewolucji kompetencji pracowników w czasie.

Po drugie, pomiar i audyt: wykorzystaj Drag’n Survey do przeprowadzania wewnętrznych ankiet na temat praktyk bezpieczeństwa rzeczywiście stosowanych przez zespoły. Gdzie naprawdę są w stosowaniu Twoich polityk? Jakie są punkty tarcia? Te cenne opinie pozwolą dostosować strategię cyberbezpieczeństwa, aby była skuteczniejsza i lepiej akceptowana.

Po trzecie, zgodność z RODO: jako europejskie rozwiązanie hostowane w Europie, Drag’n Survey odpowiada na wymagania suwerenności danych. Gdy zbierasz wrażliwe informacje poprzez swoje quizy szkoleniowe (wyniki, zidentyfikowane luki, dane HR), masz gwarancję, że te dane pozostają pod jurysdykcją europejską i korzystają z ochrony RODO. To samo w sobie jest wyzwaniem cyberbezpieczeństwa, aby wybierać narzędzia, które szanują poufność danych pracowników.

Budowanie ekosystemu bezpieczeństwa

Wyzwanie nie polega na gromadzeniu maksymalnej liczby narzędzi, ale na budowaniu spójnego ekosystemu dostosowanego do rzeczywistych potrzeb. Zacznij od podstaw (antywirus, zapora ogniowa, kopie zapasowe), a następnie stopniowo dodawaj warstwy ochrony według poziomu dojrzałości i zasobów. Upewnij się, że różne rozwiązania komunikują się między sobą i że dysponujesz scentralizowanym widokiem swojej postawy bezpieczeństwa.

I nigdy nie zapominaj: najlepsze narzędzia świata są bezużyteczne bez przeszkolonych i czujnych pracowników. Dlatego ciągłe szkolenie poprzez quizy z cyberbezpieczeństwa pozostaje najbardziej opłacalną inwestycją w zakresie bezpieczeństwa informatycznego.

Quiz z cyberbezpieczeństwa: przejdź do działania

Odkryłeś cztery główne wyzwania cyberbezpieczeństwa w przedsiębiorstwie i przetestowałeś swoją wiedzę poprzez nasze interaktywne quizy. Ale prawdziwe pytanie brzmi teraz: co zrobisz z tą wiedzą? Cyberbezpieczeństwo nie jest stanem, który się osiąga raz na zawsze, to ciągły proces czujności i doskonalenia.

Twoje następne kroki

W tym tygodniu: Udostępnij ten artykuł kolegom i zachęć ich do ukończenia quizów z cyberbezpieczeństwa. Przeprowadź szybki audyt swoich praktyk: menedżer haseł, kopie zapasowe, aktualizacje, uwierzytelnianie dwuskładnikowe. Zidentyfikuj szybkie wygrane, które mogą natychmiast poprawić bezpieczeństwo.

W tym miesiącu: Stwórz własne quizy z cyberbezpieczeństwa dostosowane do kontekstu za pomocą Drag’n Survey. Zaplanuj regularne sesje uświadamiające i zacznij formalizować swoje polityki bezpieczeństwa. Nie czekaj, aż padniesz ofiarą ataku, aby działać.

W tym kwartale: Zmierz poziom świadomości zespołów, oceń obecne narzędzia bezpieczeństwa i dostosuj strategię szkolenia w oparciu o zaobserwowane wyniki.

Przekształć swoją organizację za pomocą Drag’n Survey

Z Drag’n Survey szybko wdróż kulturę cyberbezpieczeństwa: gotowe szablony, wysyłanie cyklicznych szkoleń, śledzenie postępów i gwarantowana zgodność z RODO.

Cyberbezpieczeństwo zaczyna się od Ciebie

Pamiętaj: 95% incydentów wiąże się z błędem ludzkim, ale oznacza to również, że 95% ataków można uniknąć przez dobrze przeszkolonych pracowników. Masz tę moc. Każdy gest się liczy: sprawdzenie e-maila, najechanie na link, utworzenie silnego hasła, zainstalowanie aktualizacji.

Najczęściej zadawane pytania dotyczące cyberbezpieczeństwa w przedsiębiorstwie

Czym jest quiz z cyberbezpieczeństwa?

Quiz z cyberbezpieczeństwa to interaktywne narzędzie szkoleniowe, które pozwala ocenić i poprawić wiedzę pracowników na temat zagrożeń cyfrowych. Obejmuje zazwyczaj 5 kluczowych obszarów: ransomware, phishing, zarządzanie hasłami, ochrona danych i błędy ludzkie.

Dlaczego cyberbezpieczeństwo w przedsiębiorstwie jest ważne nawet dla małych struktur?

Cyberbezpieczeństwo w przedsiębiorstwie jest kluczowe dla wszystkich organizacji, niezależnie od ich rozmiaru. Cyberprzestępcy szczególnie celują w MŚP, ponieważ zazwyczaj dysponują mniejszymi zabezpieczeniami niż duże przedsiębiorstwa, manipulując jednocześnie cennymi poufnymi danymi. W Europie średni koszt cyberataku wynosi 210 000 PLN dla MŚP. Co bardziej alarmujące, 60% małych przedsiębiorstw ofiar poważnego ataku bankrutuje w ciągu sześciu miesięcy. Inwestowanie w cyberbezpieczeństwo nie jest więc luksusem, ale koniecznością przetrwania, tym bardziej że sankcje RODO w przypadku wycieku danych mogą osiągnąć 4% rocznego obrotu lub 85 milionów złotych.

Jak stworzyć skuteczny quiz z cyberbezpieczeństwa do szkolenia zespołów?

Aby stworzyć skuteczny quiz z cyberbezpieczeństwa, zacznij od zidentyfikowania konkretnych zagrożeń dla Twojego sektora i najczęstszych ryzykownych zachowań w organizacji. Użyj platformy takiej jak Drag’n Survey do projektowania ankiet z 10 do 15 pytań opartych na konkretnych sytuacjach, które Twoi pracownicy mogą rzeczywiście napotkać. Zintegruj różne typy pytań: wielokrotny wybór, prawda/fałsz i symulacje sytuacji z zrzutami ekranu e-maili phishingowych na przykład. Dodaj system automatycznego punktowania i przede wszystkim dostarczaj szczegółowych wyjaśnień po każdej odpowiedzi, aby przekształcić quiz w prawdziwe narzędzie edukacyjne. Programuj regularne sesje (miesięczne lub kwartalne) zamiast pojedynczego szkolenia, ponieważ powtarzanie z odstępem czasu znacznie poprawia zapamiętywanie informacji. Gamifikuj doświadczenie za pomocą rankingów i nagród, jednocześnie utrzymując przyjazne podejście skupione na nauce.

Jakie są główne wyzwania cyberbezpieczeństwa, z którymi przedsiębiorstwa muszą się zmierzyć?

Wyzwania cyberbezpieczeństwa dla przedsiębiorstw skupiają się wokół czterech głównych zagrożeń. Po pierwsze, ransomware, które szyfrują dane i żądają okupu, z atakiem co 11 sekund na świecie i średnim kosztem 1 143 290 PLN dla MŚP. Po drugie, phishing, który stanowi punkt wyjścia 91% cyberataków i ma na celu kradzież identyfikatorów poprzez manipulację psychologiczną. Po trzecie, wycieki danych, które ujawniają poufne informacje i prowadzą do sankcji RODO mogących osiągnąć miliony złotych, nie wspominając o utracie zaufania klientów. Po czwarte, błąd ludzki, który stanowi najsłabsze ogniwo, ponieważ 95% incydentów cyberbezpieczeństwa wiąże się z błędem ludzkim: kliknięcie podejrzanego linku, słabe hasło, niedbałość w udostępnianiu informacji. Te cztery wyzwania są ze sobą powiązane i wymagają globalnego podejścia łączącego szkolenie, procedury i narzędzia techniczne.

Jaka jest różnica między quizem z cyberbezpieczeństwa a klasycznym szkoleniem z bezpieczeństwa informatycznego?

Quiz z cyberbezpieczeństwa wyróżnia się od klasycznego szkolenia interaktywnym i angażującym podejściem, które sprzyja aktywnemu uczeniu się. W przeciwieństwie do tradycyjnych szkoleń często postrzeganych jako długie i nudne, quizy oferują krótkie sesje od 5 do 15 minut, łatwo integrowane w codzienną pracę zawodową. Aspekt rozrywkowy z punktacją i gamifikacją znacząco poprawia zaangażowanie pracowników: zapamiętujemy 10% tego, co czytamy, 20% tego, co słyszymy, ale 80% tego, czego doświadczamy aktywnie. Quizy oferują również natychmiastową ocenę wiedzy i precyzyjnie identyfikują indywidualne luki, pozwalając na personalizację ścieżki szkolenia. Są łatwo wdrażane na dużą skalę, mierzalne do śledzenia postępów i mogą być regularnie powtarzane bez znudzenia. Wreszcie, quizy pozwalają testować konkretne i realistyczne sytuacje, jak rozpoznawanie prawdziwego e-maila phishingowego, co rozwija odruchy natychmiast stosowalne w codziennej pracy.

Artykuły uzupełniające:

Etapy sukcesu ankiety satysfakcji, kliknij tutaj

Najlepsze praktyki tworzenia ankiety, kliknij tutaj

Znaleźć przykłady formularzy do wykorzystania, kliknij tutaj

Niezbędny przewodnik do tworzenia darmowej ankiety, kliknij tutaj

Porównać funkcjonalności Drag’n Survey i SurveyMonkey, kliknij tutaj

Znaleźć europejską alternatywę dla rozwiązania Alchemer, kliknij tutaj

Różnice między narzędziem jak Typeform a Drag’n Survey, kliknij tutaj

Punkty różnicujące między Microsoft Forms a Drag’n Survey, kliknij tutaj

Przeczytaj artykuł:

Angielski – cybersecurity quiz, kliknij tutaj

Francuski – quiz cybersécurité, kliknij tutaj

Niemiecki – quiz zur Cybersicherheit, kliknij tutaj

Portugalski – quiz sobre segurança cibernética, kliknij tutaj